目录导读

- 远程控制软件的安全挑战

- 向日葵远程钓鱼攻击的原理分析

- 关键安全参数设置详解

- 防范钓鱼攻击的配置策略

- 企业级安全部署建议

- 常见问题解答(FAQ)

- 总结与安全提醒

远程控制软件的安全挑战

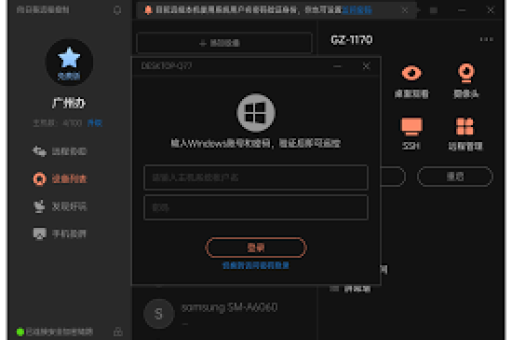

随着远程办公的普及,向日葵等远程控制软件成为企业和个人的重要工具,便捷性往往伴随着安全风险,近年来,利用向日葵等软件进行钓鱼攻击的事件显著增加,攻击者通过伪造登录页面、恶意参数设置等手段,窃取用户凭证,进而控制目标系统。

远程钓鱼攻击的核心在于利用用户对合法软件的信任,通过精心构造的参数和链接,诱导用户执行危险操作,了解向日葵远程钓鱼参数设置的工作原理,是防范此类攻击的第一步。

向日葵远程钓鱼攻击的原理分析

攻击者通常通过以下方式实施钓鱼攻击:

参数篡改攻击:向日葵远程连接功能允许通过特定URL参数发起连接请求,攻击者可以伪造这些参数,创建恶意链接,诱导用户点击,一旦用户点击,攻击者可能获取系统权限或敏感信息。

中间人攻击:在不安全的网络环境中,攻击者可能截获向日葵的通信数据,篡改传输参数,从而控制远程会话。

社会工程学结合:攻击者发送伪装成系统更新、重要通知等钓鱼邮件,内含恶意向日葵连接参数,诱使用户启动远程会话。

关键安全参数设置详解

1 访问密码与验证设置

- 强制设置访问密码:始终为远程会话设置高强度密码,避免使用默认或简单密码

- 双因素认证启用:在向日葵控制台开启双因素认证,增加账户安全层级

- 临时密码策略:对于一次性远程支持,使用临时密码并设置自动过期时间

2 连接参数安全配置

- 限制连接IP范围:在高级设置中,仅允许来自可信IP地址的连接请求

- 会话超时设置:配置适当的空闲超时时间,建议设置为5-10分钟

- 权限分级配置:根据用户角色分配不同的远程控制权限,避免过度授权

3 网络通信安全

- 强制使用加密通道:确保所有远程连接都通过SSL/TLS加密传输

- 端口自定义设置:避免使用默认端口(5900等),改为非常用端口

- 本地网络保护:配置防火墙规则,限制向日葵端口的对外开放范围

防范钓鱼攻击的配置策略

1 客户端安全设置

- 软件更新策略:始终保持向日葵客户端为最新版本,及时修补安全漏洞

- 安全提醒启用:开启所有安全警告提示,不随意点击不明来源的连接请求

- 日志记录监控:启用详细日志功能,定期检查异常连接记录

2 企业级防护措施

- 网络隔离策略:将远程访问设备置于DMZ区域,与内部核心网络隔离

- 终端保护集成:将向日葵使用纳入统一终端安全管理策略

- 用户培训计划:定期对员工进行远程安全培训,提高识别钓鱼攻击的能力

3 高级安全功能应用

- 设备绑定功能:将向日葵账户与特定设备MAC地址绑定

- 地理位置限制:根据业务需要,限制远程连接的地理位置范围

- 行为异常检测:配置异常登录报警,如非工作时间连接尝试

企业级安全部署建议

对于企业用户,向日葵远程控制的安全部署需要系统化策略:

分层防御体系:

- 网络层:配置下一代防火墙,深度检测远程控制流量

- 主机层:在所有终端安装EDR解决方案,监控向日葵进程行为

- 应用层:实施应用程序白名单策略,控制远程软件的使用

访问控制矩阵:

- 建立基于角色的访问控制(RBAC)模型

- 实施最小权限原则,每个用户仅获得必要权限

- 定期审计权限分配,及时回收不必要的访问权

监控与响应机制:

- 部署SIEM系统,集中收集和分析向日葵日志

- 建立安全事件响应流程,明确钓鱼攻击处置步骤

- 定期进行渗透测试,评估远程控制安全状况

常见问题解答(FAQ)

Q1:如何识别向日葵钓鱼链接? A:合法的向日葵连接通常来自可信来源,且会显示完整的验证信息,钓鱼链接往往使用短链接服务、包含异常参数或要求立即操作,在点击任何远程连接链接前,务必验证发送方身份。

Q2:向日葵的默认设置有哪些安全风险? A:默认设置中,自动接受连接、弱密码策略、广泛的可连接IP范围等都可能带来风险,建议首次安装后立即修改这些设置,按照最小权限原则重新配置。

Q3:个人用户如何防范远程钓鱼攻击? A:个人用户应:1) 为向日葵设置强密码和双因素认证;2) 不点击不明来源的连接请求;3) 定期检查连接日志;4) 保持软件更新;5) 在不使用时退出向日葵账户。

Q4:企业如何监控向日葵的异常使用? A:企业可以通过:1) 集中日志管理系统;2) 网络流量分析工具;3) 终端检测与响应(EDR)方案;4) 用户行为分析(UBA)工具等多层次监控向日葵使用情况。

Q5:发现钓鱼攻击后应该采取哪些紧急措施? A:立即:1) 断开受影响设备的网络连接;2) 更改所有相关账户密码;3) 检查系统是否有异常进程或账户;4) 审查近期连接日志;5) 如涉及企业环境,通知安全团队处理。

Q6:向日葵有哪些内置安全功能常被忽略? A:许多用户忽略的功能包括:会话录制与回放、设备绑定、IP登录白名单、操作命令限制、文件传输审计等,这些功能在高级设置中,能显著提升安全性。

总结与安全提醒

向日葵远程控制软件在提供便利的同时,也带来了特定的安全挑战,通过合理的参数设置和多层次的安全策略,可以显著降低钓鱼攻击风险,关键安全实践包括:最小权限配置、强认证机制、网络隔离、持续监控和用户教育。

远程控制安全是一个持续的过程,而非一次性设置,随着攻击技术的演进,安全配置也需要定期审查和更新,无论是个人用户还是企业管理员,都应建立“零信任”的安全心态,对所有远程连接请求保持验证和怀疑的态度,确保数字资产的安全。

最后提醒:任何远程控制工具的安全都取决于用户的配置习惯和安全意识,在享受远程控制便利的同时,请始终将安全放在首位,定期审查安全设置,及时响应潜在威胁,构建坚固的远程访问安全防线。