目录导读

- 权限设置的重要性 – 为什么远程控制需要精细权限管理

- 用户角色与权限层级 – 向日葵的权限体系解析

- 详细设置步骤 – 如何配置不同用户权限

- 安全最佳实践 – 权限设置中的关键注意事项

- 常见问题解答 – 用户权限管理中的典型疑问

- 企业级应用场景 – 团队协作中的权限分配策略

权限设置的重要性

在远程控制软件的使用中,权限设置是安全与效率的基石,向日葵远程控制软件作为国内领先的远程解决方案,其用户权限设置功能允许管理员根据团队成员的不同职责,分配差异化的访问和操作权限,合理的权限配置不仅能防止误操作和未授权访问,还能提升团队协作效率,确保企业数据安全,据统计,超过70%的内部安全事件与权限管理不当有关,因此精细化的权限设置已成为远程办公环境中的必备环节。

用户角色与权限层级

向日葵远程控制软件提供了多层次的用户角色体系,主要包括:

- 超级管理员:拥有最高权限,可管理所有设备、成员和设置。

- 普通管理员:可管理指定设备组和成员,权限受超级管理员限制。

- 操作员:仅能进行远程控制操作,无法修改设备或成员设置。

- 查看者:只能查看设备状态和远程会话,无法进行任何控制操作。

每种角色均可细分配置以下权限:

- 设备访问权限(全部、分组、指定设备)

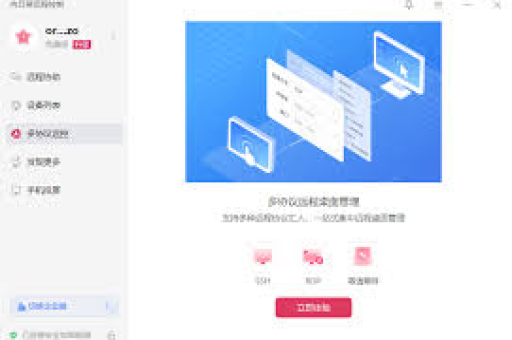

- 功能使用权限(远程控制、文件传输、远程终端、摄像头等)

- 时间限制权限(设置允许访问的时间段)

- 操作记录权限(查看或禁止查看历史日志)

详细设置步骤

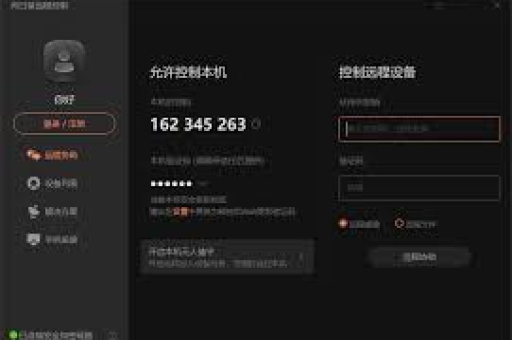

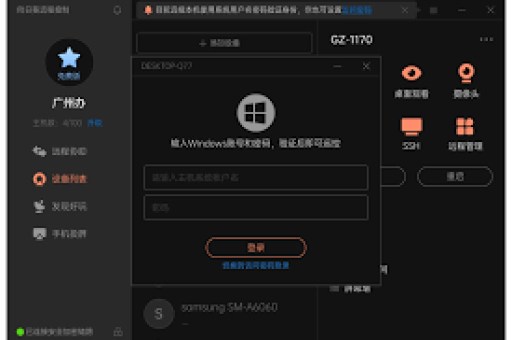

登录管理平台 使用管理员账号登录向日葵管理后台,进入“成员管理”或“设备管理”模块。

创建用户组 根据部门或职能创建用户组(如“技术部”、“财务部”),便于批量管理权限。

分配角色与权限 添加成员时选择对应角色,并勾选允许访问的设备列表,可进一步设置:

- 功能限制:例如禁止文件传输以防数据泄露。

- 时间限制:设置仅工作日9:00-18:00允许远程访问。

- 安全验证:开启二次验证以增强敏感操作的安全性。

应用与测试 保存设置后,使用测试账号验证权限是否生效,确保无权限溢出或缺失。

安全最佳实践

- 最小权限原则:仅授予用户完成工作所必需的最低权限。

- 定期审计权限:每季度审查一次权限分配,及时调整离职或转岗成员的权限。

- 结合设备分组:将敏感设备(如服务器)划分到独立分组,仅限核心人员访问。

- 启用操作日志:记录所有远程会话,便于事后审计和追溯。

- 多因素认证:对管理员账号强制开启短信或令牌验证。

常见问题解答

Q1:如何限制用户只能访问特定设备? A:在成员权限设置中,选择“指定设备”模式,手动勾选允许访问的设备列表,也可通过设备分组快速分配。

Q2:权限修改后为何未立即生效? A:权限变更通常需1-2分钟同步至所有节点,建议用户退出客户端重新登录以强制刷新权限。

Q3:能否设置临时权限?例如仅允许外包人员访问一天? A:可以,在时间限制中设置精确的起止时间,到期后权限自动失效,也可创建临时账号,任务完成后立即禁用。

Q4:文件传输权限与远程控制权限必须同时开启吗? A:否,两者可独立设置,例如可允许远程控制但禁止文件传输,防止数据被随意拷贝。

Q5:权限设置会否影响远程连接速度? A:权限管理本身不会影响连接性能,但若开启过多安全验证(如每次操作需二次确认),可能略微增加操作步骤。

企业级应用场景

在大型企业中,权限设置需结合组织架构进行设计:

- IT支持团队:授予全设备访问权限,但开启操作日志和会话录制。

- 研发部门:仅能访问开发服务器和测试机,禁止访问生产环境。

- 外包协作:创建独立分组,限制外包人员仅能访问指定设备,且禁止使用摄像头功能。

通过角色与权限的精细划分,企业可在提升远程协作效率的同时,构建纵深安全防线,向日葵的权限设置功能不仅支持灵活配置,还提供了API接口,允许与企业的AD域或IAM系统集成,实现自动化权限管理。

标签: 权限设置