目录导读

- 远程组权限设置的重要性

- 向日葵权限体系解析

- 权限设置详细步骤指南

- 企业场景下的最佳实践

- 常见问题与解决方案

- 安全与权限管理建议

远程组权限设置的重要性

在数字化转型加速的今天,远程控制软件已成为企业IT管理、远程办公和技术支持的核心工具,向日葵远程控制软件凭借其稳定性和易用性,在企业级市场中占据重要地位,而向日葵远程组权限设置正是企业高效管理多设备、多团队协作的关键功能。

通过合理的组权限设置,企业可以实现:

- 分层管理:不同部门、职级的员工获得恰如其分的访问权限

- 安全管控:防止越权访问,保护敏感数据和系统安全

- 效率提升:简化设备管理流程,减少IT管理负担

- 审计追踪:清晰记录操作行为,满足合规性要求

向日葵权限体系解析

向日葵的权限系统采用“账号-设备组-权限策略”三层架构,为企业提供了灵活的权限配置方案。

账号权限层级:

- 超级管理员:拥有全部权限,可管理所有设备和用户

- 普通管理员:可管理指定设备组和用户

- 操作员:仅能对分配的设备执行远程操作

- 观察员:只能查看设备状态,无法进行操作

设备组管理逻辑: 向日葵允许企业根据部门、项目、地理位置或设备类型创建不同的设备组,每个组可以独立设置权限策略,实现精细化管理。

权限策略维度:

- 远程控制权限:桌面控制、远程文件传输、CMD/SSH功能

- 管理权限:设备分组、成员管理、权限分配

- 安全权限:操作验证、访问记录、安全审计

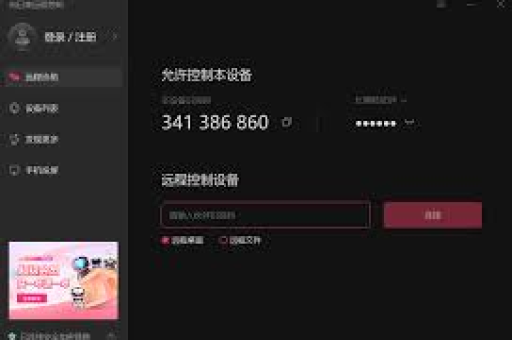

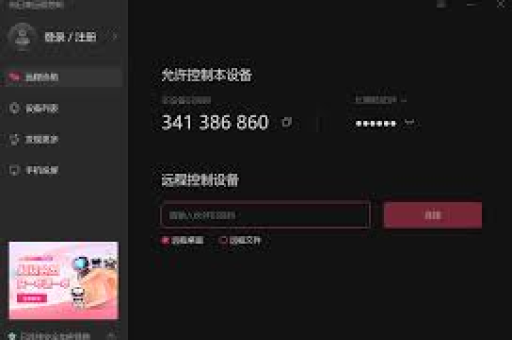

权限设置详细步骤指南

第一步:创建设备组

- 登录向日葵管理平台,进入“设备管理”界面

- 点击“创建分组”,输入组名(如“研发部-服务器组”)

- 选择分组类型(普通组或模板组)

- 设置分组描述和标识信息

第二步:添加设备到组

- 在设备列表中勾选需要添加的设备

- 点击“移动到分组”,选择目标设备组

- 或直接拖拽设备到左侧分组列表中

第三步:配置组权限策略

- 进入“权限管理”>“权限策略”页面

- 点击“新建策略”,输入策略名称

- 详细配置以下权限选项:

基础控制权限:

- 远程桌面控制:开启/关闭

- 远程文件传输:设置上传下载权限

- 远程摄像头:是否允许查看

- 远程终端:SSH/CMD访问权限

高级安全设置:

- 双重验证:设置二次确认机制

- 操作提醒:配置被控端提示方式

- 访问时间限制:设置允许访问的时间段

- IP白名单:限制特定IP地址访问

第四步:分配权限给用户

- 进入“成员管理”页面

- 选择用户或用户组

- 点击“分配权限”,选择设备组和权限策略

- 设置权限有效期(可选)

第五步:验证权限设置

- 使用测试账号登录验证

- 检查各权限级别是否按预期工作

- 调整优化权限配置

企业场景下的最佳实践

IT运维团队管理: 为IT运维人员分配服务器设备组的完全控制权限,但限制对财务部门设备的访问,仅开放观察权限,同时设置所有操作必须通过双重验证,并自动记录操作日志。

跨部门协作场景: 项目团队需要临时访问其他部门的测试设备时,可创建临时设备组,设置有时间限制的访问权限(如仅限工作日9:00-18:00),项目结束后自动收回权限。

外包人员管理: 为外包技术人员创建独立账号,分配仅限于特定设备的控制权限,禁止文件传输功能,并设置每次访问都需要内部员工审批。

分级管理架构: 大型企业可采用三级管理架构:总部IT管理员拥有全局权限,区域IT管理员管理本区域设备,部门协调员仅能查看本部门设备状态,通过权限继承和例外设置,平衡管理效率与安全控制。

常见问题与解决方案

Q1:如何防止员工越权访问非授权设备? A:向日葵提供严格的权限隔离机制,确保每个用户仅被分配到必要的设备组,并定期审计权限分配情况,启用“最小权限原则”,即只授予完成工作所必需的最低权限。

Q2:设备同时属于多个组时,权限如何计算? A:当设备属于多个组时,用户的最终权限取并集(即所有权限的叠加),但如果有冲突设置(如一个组允许文件传输,另一个组禁止),通常更严格的限制会生效,建议避免过度复杂的组嵌套,保持权限结构清晰。

Q3:如何快速复制权限设置到新设备组? A:向日葵支持“权限策略模板”功能,创建常用权限模板后,新建设备组时可直接应用模板,再根据需要进行微调,大幅提高配置效率。

Q4:权限变更后多久生效? A:大多数权限变更是实时生效的,但用户可能需要重新登录客户端或刷新设备列表才能看到最新权限状态,对于关键权限变更,建议提前通知用户并指导验证。

Q5:如何监控权限使用情况? A:通过向日葵的“操作日志”功能,可以查看所有远程会话的详细信息,包括操作者、被控设备、操作时间、操作类型等,定期审计这些日志可以发现异常权限使用行为。

安全与权限管理建议

定期权限审查制度: 企业应建立季度或半年的权限审查机制,检查是否存在过度授权、闲置账号或异常权限分配,特别是员工岗位变动或离职时,应及时调整或收回权限。

权限与角色绑定: 避免为单个用户单独设置复杂权限,而是创建角色(如“IT支持工程师”、“项目经理”等),将权限分配给角色,再将用户分配到相应角色,当权限需要调整时,只需修改角色权限,所有相关用户自动更新。

多层防御策略: 不要完全依赖向日葵的权限控制作为唯一安全措施,结合企业防火墙、VPN、终端安全软件和操作系统级权限控制,构建纵深防御体系。

应急权限管理: 建立紧急情况下(如系统故障需立即处理)的特殊权限申请流程,这类权限应有时效性(如4小时自动失效),并需要更高级别的审批和完整的过程记录。

员工培训与意识: 定期对员工进行远程访问安全培训,强调不共享账号、及时报告可疑活动、遵守权限使用规范等安全实践,技术控制与人员意识相结合,才能构建真正有效的安全体系。

向日葵远程组权限设置是企业远程管理能力的核心组成部分,通过精心设计和持续优化的权限架构,企业不仅能提高远程工作效率,更能构建符合业务需求和安全标准的远程访问环境,随着远程工作模式的常态化,掌握向日葵权限设置的技巧将成为企业IT管理者的必备技能。

正确的权限设置不是一次性的任务,而是需要随着组织变化、业务发展和安全威胁演变而持续调整的动态过程,只有将权限管理融入日常IT运维流程,才能真正发挥向日葵远程控制软件在企业数字化转型中的最大价值。

标签: 权限设置