目录导读

- 远程安全范围设置的重要性

- 向日葵安全范围设置详解

- 分场景安全配置策略

- 常见安全隐患与防护措施

- 高级安全功能深度应用

- 用户常见问题解答(FAQ)

- 总结与最佳实践建议

远程安全范围设置的重要性

在数字化办公日益普及的今天,远程控制软件已成为企业运营和个人工作的必备工具,向日葵远程控制作为国内领先的远程管理解决方案,其安全性直接关系到用户数据和系统的防护水平。安全范围设置是向日葵远程安全体系的核心环节,它通过精确界定访问权限边界,构建起远程连接的第一道防线。

根据网络安全机构统计,超过60%的远程访问安全事件源于权限设置不当,向日葵的安全范围设置功能允许用户从地理区域、IP地址、设备类型和时间维度等多个层面,精细化控制远程访问权限,有效防止未授权访问和潜在的网络攻击。

向日葵安全范围设置详解

1 基础访问控制设置

向日葵远程控制提供了多层次的安全范围设置选项:

IP白名单机制:用户可以设置仅允许特定IP地址或IP段发起远程连接,对于企业用户,建议将访问权限限制在公司网络IP范围内,极大降低外部攻击风险。

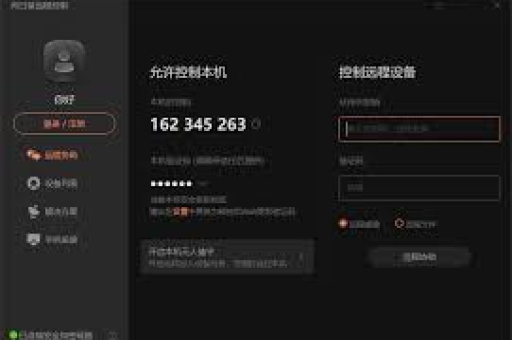

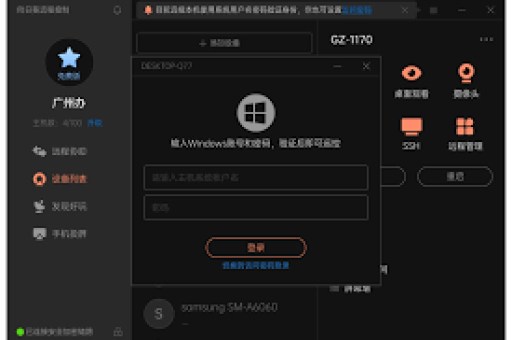

访问密码策略:除了账户密码外,向日葵支持独立设置设备访问密码和安全验证码双重验证,建议启用高强度密码组合,并定期更换。

权限分级管理:向日葵允许为不同用户设置差异化的操作权限——从仅查看屏幕到完全控制,满足企业分级管理需求。

2 高级安全范围配置

时间段限制:可设置远程访问的允许时间段,例如仅限工作时间(9:00-18:00),非工作时间自动拒绝连接请求。

设备绑定与验证:通过设备MAC地址绑定、硬件特征码验证等方式,确保只有受信任的设备能够建立远程连接。

地理围栏功能(企业版):基于地理位置的访问控制,可设置仅允许从特定国家或地区发起远程连接,有效防范跨境异常访问。

分场景安全配置策略

1 个人用户安全设置

对于个人用户,建议采用以下安全范围设置组合:

- 启用双重验证:账户密码+访问密码

- 设置本机确认连接:每次远程连接需被控端手动确认

- 开启连接提醒:通过邮件或手机通知实时掌握连接状态

- 限制同时在线设备数:避免账户被盗用导致多设备被控

2 中小企业安全配置

中小企业远程办公安全配置应更加系统化:

- 部门级IP白名单:按部门划分可访问IP范围

- 角色权限矩阵:IT管理员、普通员工、外部协作人员设置不同权限等级

- 会话审计日志:完整记录所有远程操作,便于追溯审计

- 定期安全评估:每月检查并更新安全范围设置

3 企业级安全部署方案

大型企业需要构建全方位的远程安全防护体系:

- 网络隔离策略:生产环境与测试环境远程访问完全隔离

- 多因素认证集成:与公司统一身份认证系统对接

- 自动化安全策略:基于行为分析的动态权限调整

- 应急响应机制:异常访问自动阻断与告警系统

常见安全隐患与防护措施

1 弱密码风险

问题:使用简单密码或默认密码是远程安全最常见漏洞。

解决方案:

- 强制实施密码复杂性策略(大小写字母、数字、特殊字符组合)

- 启用定期密码更换提醒

- 禁用向日葵默认访问密码

2 权限过度分配

问题:为用户分配超出实际需要的权限,增加安全风险。

解决方案:

- 遵循最小权限原则,仅授予必要权限

- 定期审查权限分配,及时回收不再需要的权限

- 实施权限申请审批流程

3 未授权设备访问

问题:员工个人设备或未管理设备通过合法账户进行远程访问。

解决方案:

- 严格设备注册与审批制度

- 启用设备特征码绑定

- 设置新设备首次登录额外验证

高级安全功能深度应用

1 行为分析与异常检测

向日葵企业版提供基于AI的行为分析功能,可学习用户正常远程操作模式,自动识别异常行为:

- 非常规时间访问尝试

- 异常文件传输行为

- 敏感操作序列检测

- 自动触发二次验证或阻断连接

2 端到端加密通信

向日葵采用RSA/AES 256位非对称加密技术,确保远程会话全程加密:

- 连接建立阶段使用RSA加密交换密钥

- 数据传输阶段使用AES-256加密

- 支持国密算法(SM2/SM4)满足特殊行业需求

3 安全审计与合规报告

为满足企业合规要求,向日葵提供完整的安全审计功能:

- 详细的会话日志记录

- 操作录像与回放功能

- 合规性报告自动生成

- GDPR、等保2.0等标准支持

用户常见问题解答(FAQ)

Q1:向日葵远程控制的安全范围设置会影响连接速度吗? A:基础安全设置(如IP白名单、密码验证)对连接速度影响微乎其微,高级加密功能会略微增加连接建立时间,但数据传输阶段影响不明显,建议根据实际安全需求平衡配置。

Q2:如何防止向日葵账户被暴力破解? A:向日葵提供多种防护机制:1) 登录失败锁定机制,连续失败后临时锁定账户;2) 验证码验证,异常登录需图形验证码;3) 异地登录提醒,及时通知账户所有者。

Q3:企业多部门如何统一管理安全策略? A:向日葵企业版支持组织架构管理,可按照部门树形结构批量部署安全策略,同时支持策略继承与覆盖机制,实现集中管理与灵活调整的平衡。

Q4:向日葵远程控制是否符合等保2.0要求? A:向日葵企业版已通过多项安全认证,提供等保2.0三级所需的安全审计、访问控制、通信加密等完整功能模块,可协助企业满足合规要求。

Q5:忘记安全范围设置如何恢复访问? A:向日葵提供多种恢复机制:1) 通过已验证的备用设备修改设置;2) 账户绑定手机或邮箱重置;3) 联系向日葵客服进行身份验证后协助恢复。

总结与最佳实践建议

向日葵远程安全范围设置是一个多层次、动态化的防护体系,而非一次性配置,有效的安全防护需要技术配置与管理流程相结合:

技术层面最佳实践:

- 启用最小必要权限原则,定期审查权限分配

- 实施IP白名单与地理围栏双重限制

- 强制使用多因素认证,特别是敏感操作

- 开启完整会话日志与行为审计功能

管理层面建议:

- 制定远程访问安全政策并定期培训员工

- 建立安全事件应急响应流程

- 定期进行安全配置审计与漏洞评估

- 保持向日葵客户端及时更新至最新版本

持续改进策略:

- 每季度评估安全策略有效性

- 关注向日葵安全公告,及时应用新的安全功能

- 参与安全社区,学习行业最佳实践

- 考虑定期第三方安全评估

远程控制工具的安全防护是一个持续的过程,向日葵远程控制提供了丰富的安全范围设置选项,但最终安全效果取决于用户如何配置与管理这些功能,通过合理的安全范围设置与持续的安全管理,企业可以充分利用远程控制的便利性,同时将安全风险控制在可接受范围内,真正实现安全与效率的平衡。